Pasakyk slaptažodį – duosiu tušinuką!

Turbūt visi esame girdėję istorijų apie genialius kompiuterių hakerius, apie tai, kaip jie įsilaužia į Pentagono, Federalinių tyrimų biuro (FTB) ar didžiųjų pasaulio bendrovių kompiuterius. Esame matę filmų, kuriuose hakeriai paprasčiausiai „ištrina” žmonių gyvenimus. Ne veltui sakoma: „Jei tavęs nėra duomenų bazėje, tavęs nėra iš viso”.

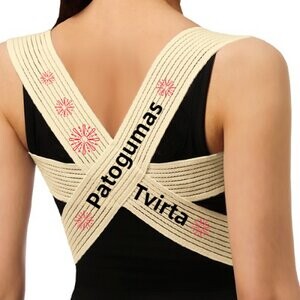

Dažnai yra paniojamos žodžių „hakeris” ir „krakeris” reikšmės. Terminas „hakeris” vartojamas norint apibūdinti kompiuterių piktadarį, tačiau tai ne visai tiesa. Hakeris yra teigiamas įsilaužėlis, gerai išmanantis kompiuterines sistemas ir turintis gerus programavimo įgūdžius, kuriuos jis naudoja sistemose ieškodamas įvairių saugumo spragų, tačiau jomis nesinaudoja norėdamas pakenkti ar gauti sau iš to naudos. Įsilaužėliai, norintys pasipelnyti ar iš piktos valios padaryti žalos sistemai, vadinami krekeriais arba kitaip – „black hat hackers”. Nuotraukoje – sentencija, kurią verta nešiotis ant marškinėlių: „Nėra kuo užlopyti žmogaus kvailumą”.

Viena gyvenimiška istorija

Iš tikrųjų tokių istorijų nereikia toli ieškoti. Viena jų – ne per seniausiai Lietuvoje nuskambėjęs įsilaužimo į bendrovės „Penki kontinentai” kompiuterius atvejis. Daugelis žmonių, tarp jų ir Kriminalinės policijos biuro Nusikaltimų elektroninėje erdvėje tyrimų skyriaus (NEETS) pareigūnai, svarsto, kokiu būdu hakeris sugebėjo įsilaužti į bendrovės, skiriančios šimtus tūkstančių litų kompiuterių sistemos apsaugai, serverius. Tai buvo pirmasis tokio masto įsilaužimas Lietuvoje. Įsibrovėlis sunaikino didžiąją dalį įvairių projektų, nukentėjo bendrovės buhalterija, buvo sunaikinti „Penkių kontinentų” sukurti ir prižiūrimi tinklapiai (tiksliau, jų išeities kodus). Po užpuolimo spalio mėnesį keletą dienų neveikė premjero Algirdo Brazausko, Seimo pirmininko Artūro Paulausko, NEETS ir Vilniaus miesto policijos tinklapiai.

Pasak NEETS pareigūnų, duomenis naikinanti programa į bendrovės kompiuterius galėjo patekti internetu, tačiau gali būti, jog ją įdiegė kažkas iš vidaus.

„Girdėjau, kad „nulaužtas” vidinis tinklas. Greičiausiai kažkas iš buvusių darbuotojų pasidarbavo. Arba rado kokį nors kvailelį, kuris pasakė super – user režimo (vartotojas iš išorės su administratoriaus teisėmis) slaptažodžius. „Hacko” programos palieka gana ryškius pėdsakus, o ten, kiek žinau, švariai pasidarbavo – įdiegė programėlę, ją paleido ir viskas”, – pasakoja kompiuterinių sistemų administratorius ir savamokslis programuotojas Jonas (vardas pakeistas).

Čia ir yra socialinės inžinerijos esmė. Galima sakyti, jog tai ir menas, ir mokslas – priversti žmones elgtis taip, kaip norime. Aišku, tai ne minčių kontrolė, o greičiau socialiniai- psichologiniai triukai. Informacinių technologijų kontekste socialinė inžinerija – tai terminas, apibrėžiantis netechninę įsilaužėlių veiklą ir pasiruošimą.

Sveikas, čia Jonas iš techninio aptarnavimo…

Kompiuterių įsilaužėliai, norėdami gauti slaptažodžius ar kitą informaciją apie kompiuterių tinklą, dažnai naudoja vadinamąjį žmogiškąjį faktorių. Hakeris ar krekeris, besiruošiantis įsilaužti į bendrovės tinklą ir naudojantis socialinės inžinerijos metodus, pirmiausia bandys įgauti darbuotojo pasitikėjimą. Jis gali paskambinti jam apsimesdamas bendrovės tinklo administratoriumi, bendradarbiu, naujoku ar bet kuo kitu. Įsilaužėliai įsikūnija į tam tikrą vaidmenį ir dažniausiai jo laikosi. Kaip teigia socialinės inžinerijos reiškinį tiriantys mokslininkai, kartais pakanka ir paprasčiausio skambučio: „Sveikas, čia Jonas iš techninio aptarnavimo skyriaus, kažkas negerai su tinklu, reikia tavo slaptažodžio”.

Socialiniai inžinieriai pasikliauja natūraliu žmonių gerumu bei noru padėti, apeliuoja į darbuotojų tuštybę ar įgaliojimus. Kitaip tariant, naudoja psichologų seniai patikrintus triukus. Kitas dalykas, kuriuo pasikliauja įsilaužėliai, – tai faktas, jog žmonės nesuvokia turimos informacijos vertės. Nežino, kad atskleidę savo bendrovės direktoriaus vardą, telefonų numerius, naudojamos programinės įrangos detales ar kitą informaciją, gali labai rimtai pakenkti.

„Lengviausias būdas įgauti pasitikėjimą – nepateikinėti tiesioginių, su saugumu susijusių klausimų, nes jie gali pasirodyti įtartini. Pagalvokim, apie ką kalbėtumėte su nepažįstamu asmeniu, prašančiu jūsų pagalbos? Greičiausiai apie orą. O minėti socialiniai inžinieriai veikia pagal labai senus psichologinius modelius: skambina daugeliui žmonių, su kiekvienu išprovokuoja po kelis pokalbius, kad iš pašnekovo gautų mažytę reikalingos informacijos nuotrupą. Tada dėsto gabaliuką prie gabaliuko – kaip dėlionę. Manau, tokie žmonės patys ilgai mokosi psichologijos, logikos, sociologijos. O sudėjus šias žinias su techninėmis, gaunamas labai pavojingas mišinys”, – pasakoja psichologė Renata Staskevič.

JAV Stanfordo universiteto dėstytojas Rossas Bearmanas apibendrino pagrindinias socialinės inžinerijos technikas.

Inžinerija telefonu. Vienas labiausiai tarp hakerių ir krekerių paplitusių metodų. Pirmiau aprašytas pavyzdys su Jonu labai gerai atspindi, kaip ši technika veikia. Kitas paplitęs būdas – apsimesti administratoriumi ir reikalauti slaptažodžio.

Šiukšlių konteinerių metodas. Ši technika reikalauja kur kas daugiau pastangų, tačiau garantuoja geresnį pasiruošimą įsilaužimo operacijai. Asmuo, užsiimantis socialine inžinerija, turėtų įsidarbinti, pavyzdžiui, valytoju, kad galėtų pasilikti bendrovės patalpose pasibaigus darbo valandoms ir niekieno netrukdomas rinkti informaciją. Didžiulį naudingos informacijos kiekį galima aptikti šiukšlių dėžėse. Senos diagramos, projektai ir užrašai leidžia geriau susipažinti su firmos veikla, pamatyti vidinės komunikacijos detales. Jos įsilaužėliui padeda sukurti patikimesnio žmogaus įvaizdį. Kolegų telefonų numeriai bei susitikimų ir atostogų kalendoriai informuoja apie išvykusius darbuotojus, kuriais galima apsimesti. Veikiantys vartotojų vardai (log-in) ir slaptažodžiai – tai turbūt didžiausias laimėjimas. Iš korespondencijos ir popieriaus blankų su originaliais bendrovės logotipais galima lengvai pagaminti suklastotą asmens duomenų anketą ar prašymą atsiųsti tam tikrą informaciją. Pagaliau – panaudotos laikmenos ir neveikiantys kietieji diskai, iš kurių nesunkiai galima atkurti visą informaciją (nesvarbu, ji buvo ištrinta ar diskas sugedo).

Socialinė inžinerija internetu. Inžinieriai pasiruošimui taip pat labai dažnai naudoja elektroninį paštą arba komunikacijos programas. Jie ieško žmonių, kurie atskleistų jiems reikiamą informaciją: slaptažodžius, banko kortelių sąskaitas, PIN kodus ir pan. Įsivaizduokite, jog neva iš savo banko gaunate elektroninį laišką su prašymu pakartotinai suvesti savo duomenis dėl, tarkime internetinio banko sistemos atnaujinimo. Jums spustelėjus ant netikros nuorodos į banko tinklapį ir suvedus duomenis, krakeris jau gali pradėti tuštinti jūsų sąskaitą. Šis būdas – tai ypatingas socialinės inžinerijos metodas, vadinamas „phishing”. Lietuviškai jį būtų galima pavadinti „švejyba”.

IRC kanalais ar kitomis komunikacijos programomis besinaudojantys įsilaužėliai veikia panašiai kaip elektroniniu paštu siuntinėjami „Trojos arkliai”. Inžinieriai apgaudinėja patiklius vartotojus įtikindami juos, kad privalu atsisiųsti vieną ar kitą programą, kuri neva apsaugos jų kompiuterius, o iš tikrųjų jos įsilaužėliui atidaro galines duris (backdoor) į sistemą. IRC kanaluose siūloma atsisiųsti žaidimų pataisų (patch), muzikinių failų, pornografijos ar kitko, tačiau perspėjama, jog tokios informacijos nereikėtų siųstis iš nepažįstamų, o prieš atidarant failus visada patikrinti. Įsilaužėliai IRC kanaluose pradėjo naudoti automatinius žinučių platinimo įrankius. Štai viena dažniausiai pasikartojančių apgaulingų žinučių: „Jūsų kompiuteris užkrėstas virusu, kuris leidžia hakeriams matyti jūsų failus ir paveikti sistemą. Siūlome atsisiųsti „supermegaviruskiller.exe” ir išvalyti kompiuterį nuo virusų arba būsite pašalintas iš IRC kanalo”.

Be to, kartais hakeriai per elektroninius laiškus ar komunikacijos programas nepastebimai į kompiuterį gali įdiegti savaime pasirodančius (pop-up) langus, kurie atrodo kaip interneto dalis, ir tam tikrais atvejais prašo įvesti ar pakartoti vartotojo vardą bei slaptažodį. Šią informaciją gauna ir įsilaužėlis.

Žvilgsnis per petį. Gal ir banalus metodas, tačiau, mokslininkų teigimu, daugiau negu ketvirtadalis elektroninių vagysčių įvyksta hakeriui nužiūrėjus, koks įvedamas slaptažodis ar PIN kodas.

Atvirkštinė socialinė inžinerija. Šiuo atveju pats asmuo skambina inžinieriui ir prašo pagalbos. Hakeriai, naudojantys šį metodą, dirbtinai sukuria kokią nors vartotojo kompiuterio sistemos problemą ir matomoje vietoje palieka savo telefono numerį su prierašu, pavyzdžiui, „techninio aptarnavimo skyrius”.

Įasmeninimas. Kai hakeris pasirenka kokį nors vaidmenį ir jį atlieka iki operacijos pabaigos. Šis metodas reikalauja daugiausia pasiaukojimo bei laiko sąnaudų. Tačiau ir rezultatas gali būti geriausias. Hakeris, apsimesdamas banko darbuotoju, verslo partneriu ar bendrovės naujoku, gali nevaržomas rinkti reikalingą informaciją. Kartais hakeriams planuotą operaciją pavyksta atlikti net nenaudojant techninių įsilaužimo priemonių. Įsigavus į bendrovę, virusą, duomenis naikinančią ar perduodančią programą galima įdiegti iš vidaus.

Mulkinimas. Tai būdas, kai vartojama daug techninių terminų siekiant priversti asmenį padaryti tai, ko nori inžinierius. Nesuprantamais terminais kalba techninis personalas, todėl dažniausiai jais ir bando apsimesti įsilaužėliai: „Sveiki, čia jūsų IT administratorius – intranete sugedo svičas, nebegalim konfiginti exchange serverio, kadangi reikia patikrinti portus, pasakykite savo prisijungimo slaptažodį”.

Psichologė R. Staskevič taip pat teigia, jog socialiniai inžinieriai atakai stengiasi užtikrinti kuo geriausią psichologinę aplinką ir, nepriklausomai nuo naudojamo metodo, bando sukurti visiškai patikimo žmogaus įspūdį. Neretai hakeriai ir krekeriai naudojasi ne vienu, bet iš karto keliais metodais.

Sakoma, jog vienintelis saugus kompiuteris – tai išjungtas kompiuteris, tačiau socialinė inžinerija taip pat susijusi su manipuliacija, vykstančia žmonėms susitikus akis į akį. Taigi socialinės inžinerijos pavyzdys galėtų būti ir toks atvejis, kai žmona vyrui sako: „Tu manęs nebemyli”, arba specialiai žadina kaltės jausmą, siekdama jį paveikti.

Silpniausia grandis

Mokslininkai teigia, jog silpniausia kompiuterių sistemos apsaugos grandis yra vartotojas. Nieko nuostabaus. Pasak žurnalisto Johno Leideno, įmonių darbuotojai atskleisdavo savo slaptažodžius mainais už tušinuką.

Londone mokslininkai atliko eksperimentą, kurio metu keleto bendrovių darbuotojams buvo pateikinėjami įvairūs klausimai. Tarp jų ir: „Koks jūsų kompiuterio slaptažodis?”. 75 proc. darbuotojų, aklai pasitikėdami juos apklausiančiais žmonėmis, iš karto atskleisdavo konfidencialią informaciją. Nepasakiusieji slaptažodžio darbuotojai buvo klausinėjami toliau – apie kategoriją, kuriai priklauso slaptažodis, arba su kuo jis susijęs. Pavyzdžiui, vienos bendrovės vadovas atskleidė, kad jo kompiuterio slaptažodis – tai dukros vardas. Uždavęs dar kelis klausimus mokslininkas, draugiškai padėkojęs, pasiteiravo žmogaus apie tai, kaip laikosi jo šeima, paminėjo, jog ir pats turi dukrą. „Koks sakėte jūsų dukrelės vardas?” – paklausė mokslininkas bendrovės vadovui parodžius šeimos nuotrauką. Neįtardamas klastos šis jį pasakė.

Panašiais būdais dar iš 15 proc. darbuotojų buvo išvilioti slaptažodžiai. Po eksperimento visi apklausti žmonės gavo tušinukus su užrašais: „Prisimink. Niekam neatskleisk savo slaptažodžio („Remember. Do not give away your password”).

Kaip teigiama JAV nacionalinio saugumo komiteto prie Saugumo departamento (lietuviško NEETS atitikmuo) tinklapyje, kad bendrovės personalas netaptų socialinės inžinerijos aukomis, reikia jį mokyti. Būtina išaiškinti darbuotojams, kokia svarbi jų turima informacija, priminti, jog su bendrovės veikla bei darbuotojais susijusi informacija yra visiškai konfidenciali.

Darbuotojams galima surengti kompiuterių saugumo seminarus, mokyti apie sistemos saugumo spragas ir pagrindines socialinės inžinerijos technikas. Savitaigos bei motyvacijos kursai taip pat rekomenduojami darbuotojams, kad šie išmoktų nepasiduoti psichologiniam spaudimui, išvengtų įsilaužėlių (ir ne tik) naudojamų socialinių triukų ir atsispirtų aplinkos poveikiui. Bendrovių vadovai privalo paaiškinti saugumo politikos detales. Pagal JAV saugumo komiteto tinklapyje publikuojamą informaciją, vadovai gali net iškabinti aiškias kompiuterių tinklo saugumo taisykles.

Be to, vartotojai turėtų labai skeptiškai žiūrėti į keistus skambučius ir laiškus, kuriuose teiraujamasi apie jų darbovietę ar prašoma pateikti asmeninius duomenis. Niekada nereikėtų užrašinėti slaptažodžių ar PIN kodų. Prieš siunčiant informaciją internetu reikėtų įsitikinti tinklapio ir kompiuterio saugumu (ar nėra „Trojos arklių”, kitų virusų bei duomenų perėmimo programų). Taip pat reikėtų naudoti antivirusines programas, ugniasienes ir elektroninių laiškų filtrus, kurie leidžia iki minimumo sumažinti duomenų „nutekėjimo” galimybę. Nurodomi ir slaptažodžių kūrimo bei naudojimo patarimai. Pavyzdžiui, kuriant slaptažodį patartina naudoti raidžių ir skaičių ar specialių simbolių kombinacijas, jį keisti kas kelis mėnesius, blokuoti terminalą (kompiuterį) kelis kartus klaidingai suvedus registracijos duomenis ir pan.

Dažniausiai vartotojai net nežino, jog tapo socialinės inžinerijos aukomis, o žinantys, bet bijantys netekti darbo dažniausiai niekur nesikreipia, o patį faktą nutyli.

Vagių karalius

Pasakojimas apie kompiuterių įsilaužėlius nebūtų baigtas, jeigu nepaminėtume turbūt paties žymiausio socialinio inžinieriaus ir krekerio Kevino Mitnicko. Federalinių tyrimų biuro pareigūnai šį nusikaltėlį suėmė 1995 m. vasario 15 d. Jis buvo apkaltintas įsilaužęs ir piktybiškai naikinęs „Fujitsu”, „Motorola”, „Nokia”, „Sun Microsystems” duomenis. K. Mitnickas kalėjo penkerius metus. Išėjęs iš įkalinimo įstaigos teismo nutarimu dar trejus metus negalėjo naudotis jokiomis telekomunikacijų technologijomis, išskyrus fiksuotojo ryšio telefoną.

Nors K. Mitnickas dažnai tituluojamas kompiuterinių technologijų genijumi, dauguma jo įsilaužimų buvo pagrįsta socialinės inžinerijos triukais, kuriuos jis vėliau aprašė knygose „The Art of Deception : Controlling the Human Element of Security” ir „The Art Of Intrusion: The Real Stories Behind The Exploits Of Hackers, Intruders, And Deceivers”.

K. Mitnickas pripažįsta, jog į korporacijų kompiuterius laužėsi tam, kad patenkintų savo smalsumą, tačiau neigia sukurtas legendas, jog jis įsilaužė į FTB ir NASA kompiuterių sistemas. Nors duodamas interviu CNN televizijai K. Mitnickas juokavo, kad galėjo ir vis dar galėtų tai padaryti, nes minėtų organizacijų kompiuterių sistemoje matąs dideles saugumo spragas.

Šiuo metu K. Mitnickas vadovauja kompiuterių apsaugos įmonei. Kaip pats teigia, jo darbas niekuo nesiskiria nuo veiksmų, už kuriuos buvo kalinamas. „Žmonės mane samdo tam, kad įsilaužčiau į jų kompiuterių sistemas, parodyčiau saugumo spragas ir jas užlopyčiau”, – teigia K. Mitnickas interviu CNN.

Jis taip pat siūlo įvairiems vartotojams – ir privatiems, ir įmonių darbuotojams – akyliau saugoti savo kompiuterius, kitaip rūpimus duomenis hakeriai nugvelbs akimirksniu. Kaip vieną iš tokių pavyzdžių šis gabus amerikietis pateikė San Franciske atliktą eksperimentą. Norėdami įsitikinti, per kiek laiko šiandien hakeriai gali įsilaužti į nesaugomą sistemą, K. Mitnicko darbuotojai internete įkūrė netikrą įmonę ir pastatė šešis kompiuterius su skirtingomis operacinėmis sistemomis. Paaiškėjo, jog viena iš jų buvo „nulaužta” per pirmas keturias minutes po prijungimo prie interneto, o antra – per 20 minučių…

Iš specialisto lūpų

Apie socialinę inžineriją bei įsilaužimų praktikas Lietuvoje kalbėjomės su kompiuterių saugos specialistu, įmonės „SATI” direktoriumi Gintautu Švedu.

„Atvirai pasakius, sąvoką „socialinė inžinerija” išgirdau gana neseniai iš savo jaunimėlio. Aš šiame versle dirbu jau penkiolika metų, tačiau anksčiau tokios sąvokos nebuvo. Kiek žinau, socialinė inžinerija susijusi ne tik su kompiuterija – tai daugiau psichologinio poveikio metodai. Aš visiškai tikiu, jog hakeriai ar krakeriai yra savamoksliai, o artimiausia mokykla, kurią žinau – tai Rusija. Rusai dar ir dabar turi psichologinio poveikio laboratorijų”, – NK tvirtino G. Švedas.

Pasak jo, įsilaužimų istorija iš esmės prasidėjo nuo Kevino Mitniko. Aišku, tikėtina, kad tokių atvejų būta ir prieš Mitniką, tik jie niekam nežinomi. O Lietuvoje G. Švedas su įsilaužimų praktika susidūrė prieš penkerius metus. Tada buvo naudojamos kelios paprastos schemos. Išsiunčiama programa, kuri paleista įdiegdavo „galines duris” („back door”), arba vartotojas buvo apgaunamas ir pats sukonfigūruodavo sistemą taip, kad įsilaužėlis galėtų matyti ir valdyti darbastalį. Tačiau abiem atvejais vartotojas savo rankomis įsileidžia hakerį (arba krakerį) į kompiuterį.

G. Švedas teigė savo praktikoje susidūręs ir su ypač subtiliu įsilaužimu. Jis užsiminė apie vieną didesnių, strategiškai svarbių lietuviškų įmonių. Jos serveriuose buvo įdiegta „Linux” operacinė sistema, tačiau jos niekas neprižiūrėdavo ir reguliariai neatnaujindavo. Kad į šios įmonės bazę įsilaužė profesionalūs hakeriai, rodo tai, jog jie nepaliko jokių, net mažiausių pėdsakų, jokių „logų”. Žinomas tik pats įsilaužimo faktas. Tada niekas net duomenų nenuskaitė, nors tai padaryti vertėjo, – besišypsodamas pasakojo įmonės „SATI” vadovas. – O įsilaužėlis nežinomas iki šiol”.

G. Švedo teigimu, nėra sistemų, kurių negalima „nulaužti”, tačiau viską lemia pinigai. Pavyzdžiui, jei įmonė ar privatus asmuo investuoja į savo kompiuterinės sistemos saugumą tam tikrą pinigų sumą, jai nulaužti reikia dešimt kartų didesnės sumos.

Beje, Lietuvoje taip pat praktikuojama strategija, kuria užsiima ir pats K. Mitnikas: hakeriai samdomi tam, kad laužtųsi į įmonių sistemas, rastų saugumo spragas bei jas pataisytų. G. Švedas konkrečių pavadinimų nenurodė, tačiau patikino, jog internete reklamuojasi ne viena tokia veikla užsiimanti įmonė.

Pati „SATI” šių paslaugų nesiūlo. Įmonė dirba kitokiu metodu: diegdama saugumo sistemą į įmonės kompiuterių tinklą, stengiasi kiek įmanoma atriboti vartotoją nuo saugumui jautrių veiksnių. Antivirusinės bei apsaugos nuo šnipinėjimo ir duomenų perdavimo (antispyware) programos diegiamos serveriuose, o galutinis vartotojas neturi teisės prieiti prie nustatymų. Kitaip tariant, kompiuterių sistema nuo pačių vartotojų yra saugoma kaip nuo vaikų – jiems iki minimumo apribota sistemos naudojimo laisvė. Darbuotojai gali naudoti tik kelias pačias reikalingiausias programas, leidžiama prieiti tik prie savo aplankų ir dokumentų. „Kas lemia sistemos saugumą? Pirma, tai administratoriaus pareigybė. Šis darbuotojas privalo laiku ir reguliariai atnaujinti sistemą. Antra, silpniausia sistemos grandis yra žmogus. Gali saugotis kaip tik nori, investuoti milijonus į techninę ir programinę įrangą, o klaidų vis tiek neišvengsi. Vis vien kada nors, prie bokalo alaus, jie prasitars apie konfidencialią įmonės informaciją. Aišku, ir Lietuvoje yra įmonių, kurioms paskambinę vargu ar išgausime net vidinį telefono numerį”, – sakė G. Švedas.

Tačiau problema ta, jog tokių įmonių – mažuma. Pasak G. Švedo, Lietuva sugriovė seną sovietinę įmonių saugumo sistemą, kurioje galiojo griežtos taisyklės: išeinant iš darbo nepalikti ant stalo atverstų dokumentų, nieko neužrašinėti ir t. t. O prie naujos saugumo sistemos Lietuva dar nepriėjo, ir „šis atsiradęs vakuumas leidžia pasireikšti socialinei inžinerijai”. Be to, Lietuvoje neteisingai investuojama į informacines technologijas. Bendrovės daugiausia lėšų skiria techninei įrangai įsigyti. Antroje vietoje yra programinė įranga, po kurios vargu ar belieka lėšų, kurias būtų galima skirti darbuotojų mokymams. Pasak specialisto, užsienyje elgiamasi priešingai. „Į aparatinę įrangą investuojama 10, į programinę – 100, o į darbuotojų mokymus – 1000 eurų. Tendencija yra tokia: jei žmogaus paprašysi pirštus įkišti į rozetę, jie būtinai atsisakys, nes žino, kuo tai gresia. Jeigu paprašytum jų paeksperimentuoti ir patiems pakonfigūruoti sistemą, jie greičiausiai sutiktų, nors padariniai gali būti dar blogesni nei pirmuoju atveju”, – tvirtino G. Švedas.

NK Nr. 1 (178)